今天 imToken 安全團隊收到用戶郵件舉報,錢包中的 ETH 被惡意盜取。

我們第一時間對被盜錢包地址進行分析,並找到被盜共性- 所有被盜地址均是使用 LCS 錢包創建的錢包地址。

為了進一步確定盜幣手法,我們搜索了關於 LCS 錢包的相關信息,也和被盜用戶取得聯繫,情況如下:

- 用戶下載使用 LCS 錢包生成助記詞或在 LCS 錢包中導入助記詞;

- 在生成或導入助記詞的過程中,助記詞被明文存儲在 LCS 錢包服務器上,即 LCS 錢包是一款中心化錢包;

- 用戶將使用過 LCS 錢包的地址導入 imToken 錢包或其他去中心化錢包,但助記詞仍存儲於 LCS 錢包服務器中,存在隨時被盜的風險;

- 所有 LCS 被盜資產全部被有規律地轉移到一個盜幣地址。

imToken 安全團隊在這裡提醒 LCS 錢包用戶,請立即停止使用 LCS 錢包管理過(生成或導入)的地址,在imToken 中生成新的錢包地址,並將資產進行轉移。被盜幣的 LCS 受害用戶,請盡快前往當地公安機關報警。

---

以下是 imToken 安全團隊追查的相關資料:

- 盜幣地址為 0xeba337eeedf030f88a7b0066ec137638f9355189(此地址盜取的每筆ETH 數額較小,目前仍有大量未打包交易)。

- 地址 0xeba337eeedf030f88a7b0066ec137638f9355189 在17 小時內完成了12000 多筆交易,而且目前仍有大量未打包的交易等待完成。可以推斷盜幣者掌握了幾萬個被盜錢包的私鑰,通過程序進行了違法的盜幣行為。

- 地址 0xeba337eeedf030f88a7b0066ec137638f9355189 共有 4 筆轉出的交易記錄,可以追踪資產的最終流向,點擊查看交易記錄。

- LCS 合約地址:0xe62e6e6c3b808faad3a54b226379466544d76ea4。

- LCS 錢包為一款中心化錢包,會存儲用戶的助記詞,並不像其所宣傳的是一款去中心化錢包。

LCS 錢包收集用戶私鑰助記詞【抓包分析】

簡單來說,如果你想了解某個錢包是否收集用戶的助記詞私鑰,可以通過抓包的方式,觀察錢包是否將私鑰助記詞通過明文或加密的方式傳至服務器。

以 LCS 錢包為例:

1. 通過下載安裝 LCS 錢包,打開首頁是「導入錢包」,我們將一個測試助記詞導入進去,點擊確認導入。

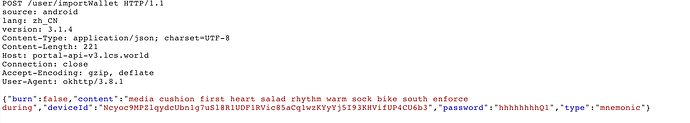

2. 在這個過程中,通過抓包分析可以觀察到該錢包,將助記詞上傳至該接口:portal-api-v3.lcs.world/user/importWallet

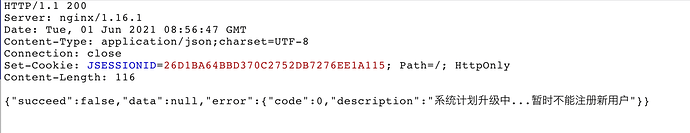

3. 並且助記詞和密碼是直接明文傳至服務器,目前服務端返回的結果是在升級,但是數據已經上傳至服務器,所以測試的小伙伴,一定不要使用真實私鑰或助記詞測試。

由此可以判斷,LCS 錢包用戶的私鑰和助記詞,在一開始使用 LCS 錢包的時候,就完全洩漏出去了。